Патентное бюро

Автор: Сергей Леонов

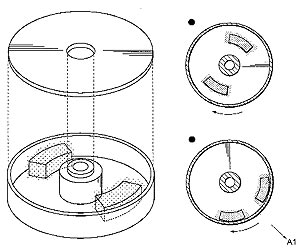

Современные высокоскоростные оптические приводы обязательно имеют систему балансировки шпинделя привода, устраняющую возможный дисбаланс установленного на шпиндель диска. Решения обычно основываются на принципе самобалансировки – тело с некоторой массой, находящееся на вращающемся объекте и имеющее возможность перемещаться по радиусу, стремится при дисбалансе занять такую позицию, чтобы дисбаланс компенсировать. В качестве грузов предлагается использовать пару магнитов, а для их легкого перемещения в пределах балансирующего устройства – применить магнитную жидкость. Она будет удерживаться на магнитах и не даст им соприкасаться со стенками, чем исключит трение в этом узле, сильно влияющее на точность балансировки.

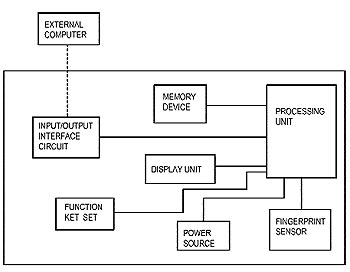

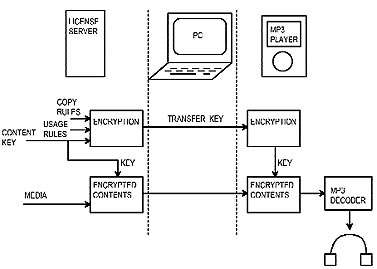

Прогресс в борьбе за соблюдение копирайта, кажется, вплотную приблизился к грани идиотизма. Во всяком случае, авторы этой заявки предлагают требовать у пользователя плеера… отпечатки пальцев. В целом же процесс прослушивания музыки выглядит так: пользователь регистрируется на центральном сервере под персональной учетной записью, а сервер запрашивает у плеера его уникальный идентификационный номер и сверяет со своей базой данных на предмет соответствия идентификатора плеера учетной записи (как я понимаю, сам плеер предварительно должен быть зарегистрирован). После этого пользователь может скачать музыкальную композицию, зашифрованную сервером с ключом, сформированным на основе идентификатора плеера. Ключ для расшифровки также будет отправлен пользователю, причем в этом ключе должна быть еще и информация о допустимом количестве копирований или прослушиваний. Останется только приложить палец к сканеру, встроенному в плеер, чтобы убедиться, что слушать музыку будет именно легитимный пользователь, и вуаля… Интересно, а будет ли преследоваться законом случай, когда пользователь после сканирования пальца отдаст наушники другому человеку?

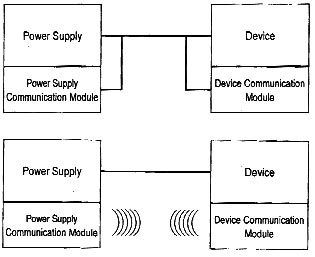

Количество всевозможных зарядных устройств и блоков питания у пользователей множится с каждым приобретенным устройством, и дело здесь не только в типе соединителя – разные устройства требуют разного напряжения, а иногда и ограничения по мощности. Некоторые разработчики пытаются решить проблему использованием «умного» блока питания и переходников, в которых «зашита» информация о потребностях конкретного устройства, но авторы этой заявки предлагают пойти еще дальше. Почему бы самому устройству не сообщить блоку питания о том, какое напряжение и ток нужно подать? Для этого достаточно сделать некий канал обмена данными между устройством и блоком питания и стандартизировать протокол обмена. Каналом передачи данных может быть как отдельная проводная линия, так и те же самые силовые провода или даже радиоканал. На случай, когда устройство не имеет батарей и не может передать блоку питания информацию, можно предусмотреть подачу на силовые провода некоторого низкого напряжения с ограничением по мощности, чтобы его хватило для работы модуля связи с блоком питания.

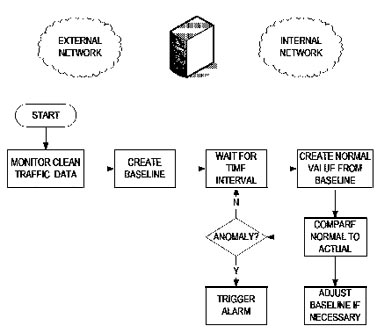

Цель этого предложения – определять вирусную или хакерскую активность, а также технические неполадки в сетях на основе анализа трафика. Файрволл или прокси-сервер, через который проходит весь трафик между локальной сетью и Интернетом, вполне может решать в дополнение к своим основным функциям еще и эту задачу. В течение некоторого времени, когда осуществляется нормальный обмен данными, сервер накапливает информацию о «профиле» сети – типовых характеристиках обмена (какой узел к какому обращается, количество запросов, интервалы, протоколы, порты и прочее). Для каждого из полученных таким образом параметров устанавливается допустимое отклонение. Если в дальнейшем какой-то параметр выходит за установленные границы (например, обмен одного из локальных компьютеров с почтовым сервером возрастает в несколько раз), администратор сети получает соответствующий сигнал. В процессе работы сервер постоянно корректирует «профиль» сети как на основе своих данных (если параметры обмена медленно изменяются), так и в случае, если администратор признает тревогу ложной.